beritabernas.com – Frendi Yusroni M.Kom, Alumni Prodi Informatika, Program Magister FTI UII, berhasil mengimplementasikan integrasi metode Live Forensics dan framework D4I untuk investigasi serangan DDoS pada jaringan IPv6.

Keberhasilan itu diperoleh melalui penelitian yang berjudul Analisis dan Rekonstruksi Forensik Serangan DDoS pada Jaringan IPv6 Berbasis Framework Digital Forensic Framework for Reviewing and Investigating Cyber Attack guna meraih gelar Magister di Program Magister Informatika FTI UII. Meski demikian, ia menyadari penelitian ini masih memiliki keterbatasan sehingga ada beberapa hal yang perlu dilakukan untuk pengembangan penelitian selanjutnya.

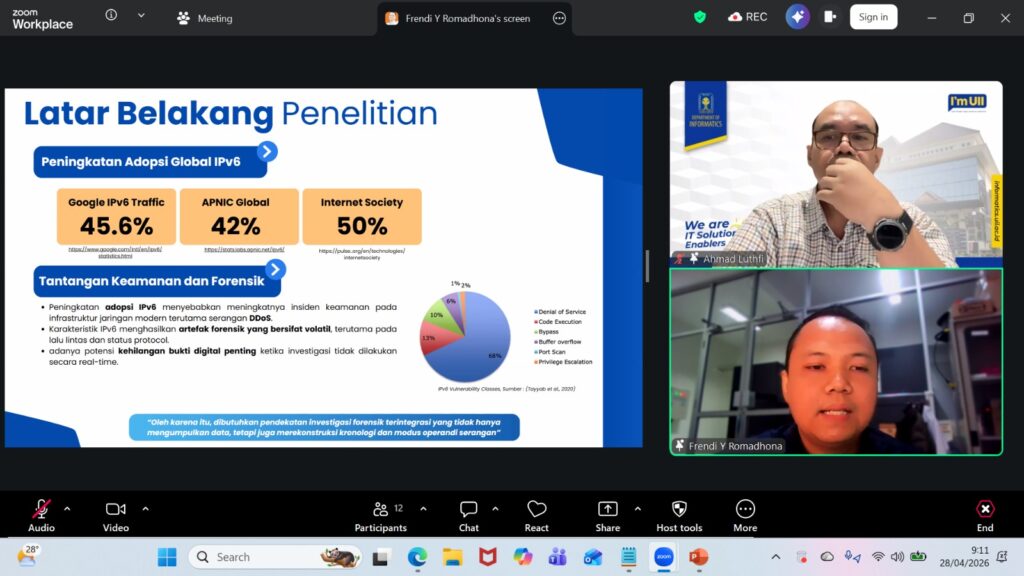

Frendi Yusroni M.Kom yang didampingi Dr Ahmad Luthfi, Dosen Pembimbing/ Manajer Akademik Keilmuan Prodi Informatika, Program Magister FTI UII, dalam jumpa pers secara daring melalui zoom, Selasa 28 April 2026, mengatakan, penelitian ini dilakukan karena dilatarbelakangi adanya serangan Distributed Denial of Service (DDoS) pada jaringan IPv6. Hal ini menjadi ancaman serius bagi keberlangsungan infrastruktur jaringan dan proses bisnis organisasi, terutama seiring dengan peningkatan migrasi dari protokol IPv4 ke IPv6.

Menurut Frendi Yusroni, serangan ini berpotensi menyebabkan kelumpuhan total pada layanan jaringan melalui anomali lalu lintas dan eksploitasi protokol yang sulit dideteksi. Sementara metode investigasi forensik yang ada saat ini masih memiliki keterbatasan dalam menangani karakteristik unik serangan IPv6 secara efektif.

Untuk itu, penelitian ini mengimplementasikan pendekatan investigasi forensik terintegrasi yang menggabungkan metode Live Forensics dengan Digital Forensic Framework for Reviewing and Investigating Cyber Attack (D4I).

Metode Live Forensics diterapkan untuk melakukan akuisisi data volatil (seperti log CPU, memori dan trafik jaringan) secara realtime tanpa mengganggu operasional sistem. Selanjutnya, Framework D4I digunakan untuk menganalisis artefak yang diakusisi tersebut melalui pemetaan Cyber Kill Chain (CKC) dan konstruksi Chain of Artifacts (CoA) guna merekonstruksi modus operandi serangan.

Menurut Frendi, penelitian ini dilakukan melalui simulasi empat skenario serangan DDoS IPv6 (Redirect Flood, Echo Flood, TCP Connect Flood, dan Neighbour Advertisement Flood) pada lingkungan terkendali. Hasil penelitian menunjukkan bahwa metode yang diusulkan efektif dalam mendeteksi dan membedakan karakteristik serangan, baik yang menargetkan saturasi infrastruktur (router) maupun kelelahan sumber daya (resource exhaustion) pada endpoint server.

“Visualisasi rantai artefak berhasil membuktikan hubungan kausalitas serangan dan menyajikan laporan investigasi lengkap berbasis 5W1H,” kata Frendi.

Dikatakan, penelitian ini memberikan kontribusi signifikan dalam penyediaan strategi forensik yang sistematis untuk mitigasi ancaman keamanan pada ekosistem jaringan IPv6. Kata kunci IPv6, DDoS, Live Forensics, D4I Framework, Cyber Kill Chain, Investigasi Forensik.

Berdasarkan hasil implementasi, pengujian dan analisis yang telah dilakukan, menurut Frendi, penelitian ini menghasilkan kesimpulan sebagai jawaban atas pertanyaan penelitian. Pertama, penelitian berhasil merumuskan mekanisme integrasi dimana metode Live Forensics berperan sebagai teknik akuisisi data pada fase Identification dalam siklus D4I.

Baca juga:

- Expo FTI UII 2026 Ditutup, Para Juara Berbagai Lomba Diumumkan

- Kuliah Umum Prodi Informatika FTI UII, Prof Adiwijaya: Teknologi sebagai Solusi Mengatasi Tantangan Sosial

Mekanisme ini terbukti mampu menangkap artefak dinamis IPv6 yang tidak dapat diperoleh melalui dead forensics, seperti anomali pada tabel neighbor (NDP Table) saat serangan berlangsung. Integrasi ini memungkinkan investigasi dilakukan secara real-time tanpa mematikan perangkat, sehingga kontinuitas layanan jaringan tetap terjaga selama proses akuisisi bukti.

Kedua, penerapan Chain of Artifacts (CoA) dalam framework D4I berhasil mengungkap perbedaan fundamental modus operandi dan Point of Failure dari skenario serangan DDoS IPv6, yakni serangan volumetrik terbukti menyasar ketersediaan infrastruktur (Infrastructure Availability) dengan membebani kapasitas pemrosesan perangkat jaringan. Kemudian, serangan protokol terbukti mengeksploitasi logika protokol (Protocol Logic) yang menyasar sumber daya komputasi target akhir (endpoint). Temuan ini menjawab bahwa D4I mampu memetakan lokasi kegagalan (Where) dan akar penyebab (Why) yang berbeda pada setiap skenario serangan.

Menurut Frendi, pendekatan forensik yang diusulkan terbukti efektif dalam merekonstruksi kronologi insiden secara utuh. Visualisasi CoA mampu menghubungkan sebab-akibat antara aktivitas penyerang (fase Weaponization) dengan dampak kerusakan (Fase Action on Objectives). Efektivitas terbukti dengan terpenuhinya standar investigasi 5W1H secara komprehensif, di mana elemen kausalitas (Why) dan modus operandi (How) dapat dijelaskan secara utuh.

Secara keseluruhan, kata Frendi, penelitian ini menyimpulkan bahwa integrasi akuisisi Live Forensics dan analisis berbasis D4I terbukti efektif ditinjau dari 3 aspek yakni Kelengkapan Rekonstruksi, Validitas Atribusi, dan Komprehensivitas Laporan. Efektivitas ini diukur berdasarkan keberhasilan metode dalam menyusun rantai artefak (Chain of Artifacts) yang utuh tanpa terputus serta kemampuannya mengisolasi akar penyebab (root cause) serangan.

Meski penelitian ini telah berhasil mengimplementasikan integrasi metode Live Forensics dan framework D4I untuk investigasi serangan DDoS pada jaringan IPv6, namun Frendi menyadari bahwa penelitian ini masih memiliki keterbatasan.

Karena itu, ia menyarankan beberapa hal untuk pengembangan penelitian selanjutnya. Pertama, Pengembangan Otomatisasi Analisis D4I. Dalam penelitian ini, proses korelasi dan konstruksi Rantai Artefak (CoA) masih dilakukan secara manual dan semi-otomatis. Penelitian selanjutnya disarankan untuk mengembangkan sistem atau algoritma yang mampu mengotomatisasi pembuatan visualisasi CoA seperti integrasi dengan teknologi Machine Learning atau Artificial Intelligence yang dapat membantu mendeteksi pola korelasi antar artefak secara lebih cepat dan akurat terutama dalam menghadapi volume data log yang sangat besar.

Kedua, perluasan senario Serangan IPv6. Penelitian ini berfokus pada serangan flooding berbasis ICMPv6 dan TCP. Ia menyarankan bagi peneliti selanjutnya untuk mengeksplorasi vektor serangan IPv6 yang lebih kompleks, seperti serangan pada lapisan aplikasi (Layer 7) melalui IPv6, serangan yang memanipulasi Extension Headers IPv6 atau serangan Low-Rate DDoS yang lebih sulit dideteksi dibandingkan serangan volumetrik.

Ketiga, pengujian pada lingkungan fisik dan skala besar. Simulasi dalam penelitian ini dilakukan menggunakan lingkungan virtualisasi (VMware/PNETLab). Untuk mendapatkan data performa yang lebih mendekati kondisi nyata di industri, disarankan untuk melakukan pengujian pada perangkat keras jaringan fisik (hardware routers/switches) atau lingkungan cloud berskala besar.

“Hal ini penting untuk melihat apakah perangkat keras khusus (ASIC) memiliki ketahanan yang berbeda terhadap serangan eksploitasi protokol dibandingkan router virtual,” kata Frendi. (phj)

There is no ads to display, Please add some